DeepL, SOC 2 Type II 보안 인증 획득

SOC 2 Type II 인증에 관하여

- SOC 2 Type II 인증은 보안성, 가용성, 기밀성, 처리 무결성 및 개인정보 보호에 관한 기업의 정보 시스템을 평가합니다

- 이 인증은 DeepL이 최고 수준의 데이터 보호 및 보안 기준을 준수하고 있음을 보여줍니다

- DeepL의 SOC 2 Type II 보고서 전문은 여기에서 요청을 통해 액세스할 수 있습니다

귀사가 협력하는 도구 및 공급업체에 대한 특정 보안 요구사항을 이미 갖추고 있다면 데이터 보호 문제에 적절하게 접근하고 계신 셈입니다. GDPR에서 ISO 27001에 이르기까지 데이터 보안 및 개인정보 보호를 위해 고려해야 할 규정 및 표준이 참 많습니다.

이런 맥락에서 반가운 소식이 있습니다. 최근 DeepL이 최고의 보안 수준을 입증하는 SOC 2 Type II 인증을 획득했습니다. 관련 보고서는 광범위한 감사 결과를 반영하며 보안에 민감한 기업이 협력할 도구 또는 서비스 제공업체를 선정할 때 필요한 요구사항을 제공합니다.

이 글에서는 SOC 2 Type II 인증이 무엇이고 왜 중요한지에 대해 자세히 살펴봅니다. 또한 DeepL 결과 보고서에 액세스하는 방법도 소개합니다.

SOC 2 Type II 인증이란 무엇인가요?

SOC(Service and Organization Cotrols) 2 Type II 보고서는 미국공인회계사회(AICPA)가 제정한 트러스트서비스기준(Trust Services Criteria)을 바탕으로 고객 데이터 관리 현황을 감사해 그 수준이 적절함을 인증한 결과로 발행됩니다.

SOC 2 인증의 목적은 다음과 같은 5가지 '트러스트 서비스 원칙'에 따라 기업 또는 조직의 정보 시스템을 평가하는 것입니다.

- 보안성: 민감 또는 기밀 정보를 다루는 모든 회사나 조직에 매우 중요한 원칙입니다. DeepL에게 있어 보안이란 적절한 통제 체계를 갖추어 시스템 및 데이터의 유출, 무단 액세스 또는 파괴를 방지하는 것을 의미합니다.

- 가용성: 시스템 및 데이터에 의존하여 일상 업무를 수행하는 기업에게 필수적인 요소입니다. DeepL에게 가용성이란 모든 시스템과 데이터를 일관되게 사용할 수 있도록 관리하는 것을 의미합니다.

- 처리 무결성: 정확한 데이터를 기반으로 비즈니스 의사결정을 내리는 조직에 있어 처리 무결성은 매우 중요합니다. 이 기준을 충족하기 위해서는 데이터 처리의 정확성과 무결성을 보장하기 위한 통제 체계가 요구됩니다.

- 기밀성: 민감한 데이터와 정보를 다루는 조직에 있어 필수 불가결한 요소입니다. DeepL에게는 시스템 및 데이터의 기밀성을 보호하기 위한 통제 체계의 도입을 의미합니다. 예를 들어, 당사는 SOC 2 Type II 감사를 통해 DeepL Pro의 번역 데이터를 저장하지 않음으로써 사용자 데이터의 완전한 기밀성을 효과적으로 유지하고 있음을 검증받았습니다.

- 개인정보 보호: 개인정보를 수집, 처리 또는 저장하는 조직에 기본이 되는 원칙으로 개인정보 보호를 위해 마련된 통제 체계를 의미합니다.

DeepL의 정보보안책임자인 막시밀리언 에를리히(Maximilian Ehrlich)는 "각 SOC 2 Type II 보고서는 조직마다 고유하므로 해당 조직의 사업 목적, 리스크 및 트러스트서비스기준 준수에 따라 자체적으로 설계한 내부통제 체계를 반영한다는 점에 유의해야 한다."고 전했습니다.

SOC 2 Type II 보고서는 고객 데이터 취급에 대한 중요한 정보를 포함하고 있어 반드시 외부 감사인이 발행해야 합니다. 감사인은 기업이나 조직이 위 5가지 트러스트서비스기준을 얼마나 잘 준수하고 있는지를 평가합니다.

SOC 2 Type II 보고서와 Type I 보고서의 차이점

SOC 2 Type II 보고서가 있다면 Type I도 존재할 것입니다. 실제로 이 두 보고서 사이에는 몇 가지 중요한 차이점이 있습니다.

주요 차이점은 Type I이 단순히 회사의 기존 통제 체계를 설명하는 반면, Type II는 독립 감사인이 제시된 통제 체계를 검증해야 한다는 것입니다.

에를리히에 따르면, Type II 보고서는 "12개월의 보고 기간 동안 미리 정의된 정책과 절차가 준수되었음을 증명"해야 하며, 이를 제3자가 검증합니다. 따라서 Type II 보고서는 Type I에 비해 기업의 보안 체계에 대한 보다 강력한 증거가 됩니다.

SOC 2 Type II 보고서의 중요성

모든 기업이 협력사와 서비스 제공업체에 SOC 2 Type II 보고서를 요구하는 것은 아니지만 보안을 중시하는 대부분의 조직이 이를 요구하고 있습니다.

SOC 2 Type II 인증 취득을 위해서 매우 엄격하고 광범위한 감사가 이루어집니다. 따라서 이 결과 보고서는 모든 잠재 협력사, 공급업체, 고객에 대하여 귀사가 데이터 보안과 개인정보 보호를 우선시하며 이를 입증하기 위해 노력했음을 보여줍니다.

당사가 데이터 보안, 개인정보 보호, 데이터 보호를 최우선 과제로 보고 있는 만큼, 이번에 DeepL Pro가 공인회계사(CPA)가 실시한 독립적인 SOC 2 Type II 감사를 통과했다는 소식을 전하게 되어 매우 기쁩니다.

이에 에를리히는 "보안에 대한 DeepL의 노력과 보안 조치의 유효성을 다시 한번 입증하는 SOC 2 Type II 보고서를 발표할 수 있어 자랑스럽다"고 전했습니다.

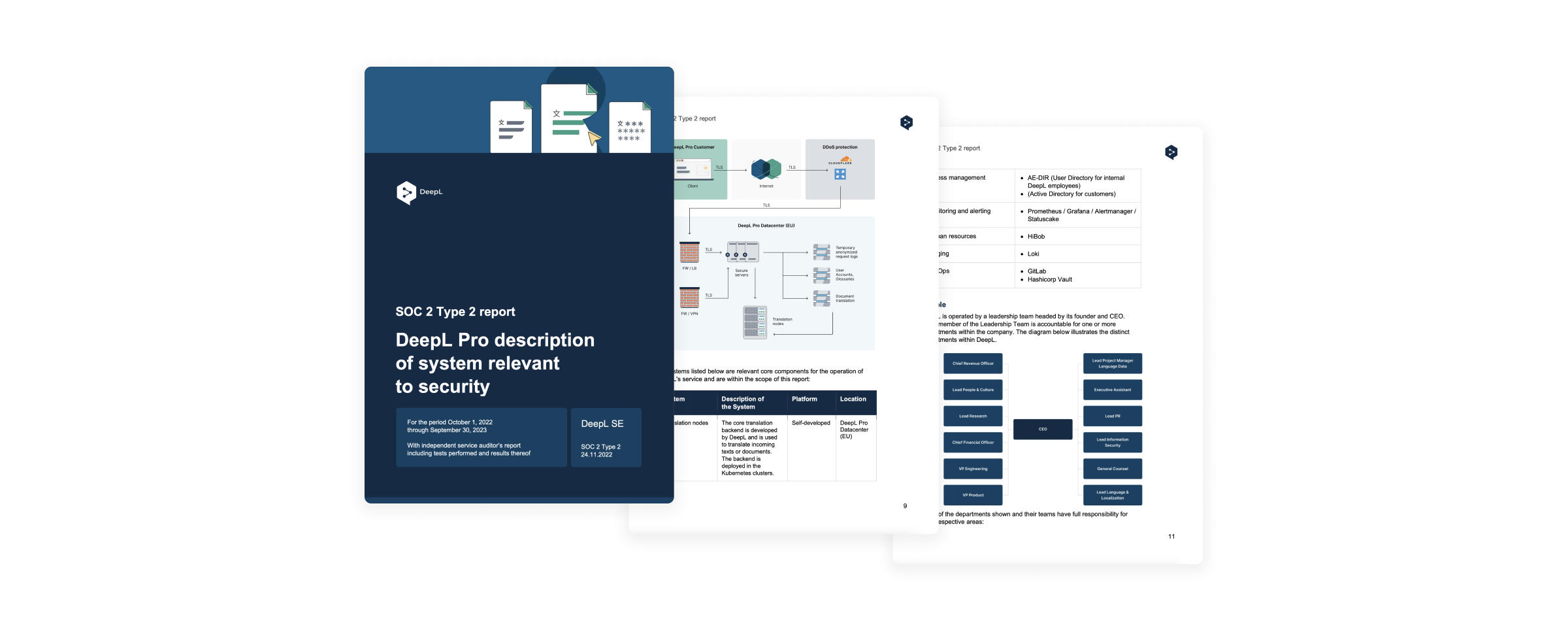

DeepL의 SOC 2 Type II 감사 보고서 자세히 보기

DeepL의 감사 결과 및 최종 보고서는 아래에서 확인하실 수 있습니다.

- 감사 결과를 확인하세요.

- 보고서 전문은 영업 담당자에 문의하시기 바랍니다.

DeepL의 고객 데이터 보호 방법에 대한 자세한 내용은 데이터 보안 페이지 또는 데이터 보호 심층 분석에서 확인하실 수 있습니다.